▀@ā╔╠ņĻP(gu©Īn)ė┌CSDNĄ╚ę╗┼·ŠW(w©Żng)šŠĄ─├▄┤a▒╗╣½▓╝Ą─ą┬┬ä╔ó▓╝į┌ŠW(w©Żng)Įj(lu©░)╔ŽŻ¼¤o(w©▓)šō╩Ū┐Ų╝╝ŅÉĪó░▓╚½ŅÉĪó║┌┐═ŅÉĄ─ŠW(w©Żng)šŠŻ¼▀Ć╩Ū▓®┐═Īó╬ó▓®Ż¼Č╝ėæšōĄ├╚ń╗╚ń▌▒ĪŻė╬éb░l(f©Ī)¼F(xi©żn)ę╗ą®╚╦šJ(r©©n)×ķ├▄┤aĮø(j©®ng)▀^(gu©░)MD5╠Ä└Ēų«║¾Ż¼Š═░▓╚½┴╦Ż¼Š═╚f(w©żn)¤o(w©▓)ę╗╩¦┴╦Ż¼Ą½╩ŪŻ¼šµ╩Ūå߯┐

╬ęéāų¬Ą└Ż¼MD5Ą─╦ŃĘ©Ż¼ęčĮø(j©®ng)▒╗═§ĢįįŲĮ╠╩┌╣ź┐╦Ż¼Ą½╩Ū╝┤▒Ń╚ń┤╦Ż¼ī”(du©¼)Į^┤¾ČÓöĄ(sh©┤)╚╦Č°čįŻ¼╔§ų┴╩ŪĮ^┤¾ČÓöĄ(sh©┤)║┌┐═Č°čįŻ¼ā╔éĆ(g©©)▓╗═¼īŹ(sh©¬)¾w┼÷ū▓Ą├ĄĮę╗éĆ(g©©)MD5ę▓╩ŪėąĘŪ│Ż┤¾Ą─ļyČ╚Ą─Ż©▓╗▀^(gu©░)Ą─┤_ėą╚╦ĖŃČ©┴╦Ż¼─│ŠW(w©Żng)šŠį°Įø(j©®ng)░l(f©Ī)▓╝┴╦2éĆ(g©©)╬─╝■Ż¼▓╗ę╗śė┤¾ąĪŻ¼ģs╩Ūę╗śėĄ─MD5ųĄŻ®ĪŻ

ė╬ébį┌▀@└’꬚f(shu©Ł)Ą─╩ŪŻ║├▄┤aŻ¼╝┤╩╣ė├MD5╠Ä└ĒŻ¼ę└╚╗▓╗░▓╚½ĪŻ«ö(d©Īng)╚╗Ż¼╬ę▓╗Ģ■(hu©¼)ų╗äė(d©░ng)ūņŻ¼╬ęė├└²ūėšf(shu©Ł)įÆĪŻ

╝╚╚╗╩Ūę¬ū÷£y(c©©)įćŻ¼Š═꬚ęę╗éĆ(g©©)┘NĮ³¼F(xi©żn)īŹ(sh©¬)Ą─öĄ(sh©┤)ō■(j©┤)Äņ(k©┤)Č°▓╗╩Ūūį╝║įņĄ─öĄ(sh©┤)ō■(j©┤)Ż¼ė┌╩Ūė╬ébšęĄĮ┴╦─│éĆ(g©©)š²į┌▀\(y©┤n)ąąųąĄ─ŽĄĮy(t©»ng)Ą─öĄ(sh©┤)ō■(j©┤)Äņ(k©┤)Ż¼ėąīóĮ³6000éĆ(g©©)Äż╠¢(h©żo)Ż©½@╚Ī╩ųČ╬╗∙▒Š║ŽĘ©Ż®ĪŻ╬ę░č├▄┤a┐ĮžÉĄĮEmEditorųą╚źŻ¼ę╗ąąę╗éĆ(g©©)├▄┤aĪŻ╬ęĄ┌ę╗┤╬Įž╚ĪĄ─1-200Ż¼Ą┌Č■┤╬Įž╚ĪĄ─3800-3999Ż¼▀@śė├┐┤╬200éĆ(g©©)├▄┤aŻ¼ę╗╣▓ 400éĆ(g©©)├▄┤aĪŻ

╚╗║¾Ęųā╔┼·░č▀@ą®MD5╠Ä└Ēų«║¾Ą─├▄┤a╠ßĮ╗ĄĮ─│MD5ŲŲĮŌŽĄĮy(t©»ng)Ż¼┐┤┐┤ĮY(ji©”)╣¹Ż║

Ą┌ę╗┤╬£y(c©©)įćĮY(ji©”)╣¹Ż║

Ą┌Č■┤╬£y(c©©)įćĮY(ji©”)╣¹Ż║

└ĒŽļ║▄žSØMŻ¼¼F(xi©żn)īŹ(sh©¬)║▄╣ŪĖąŻ║

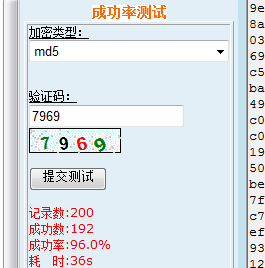

Ą┌ę╗┤╬Ż║200éĆ(g©©)├▄┤a36├ļŲŲĮŌ═Ļ«ģŻ¼ĖŃČ©192éĆ(g©©)Ż¼│╔╣”┬╩96%

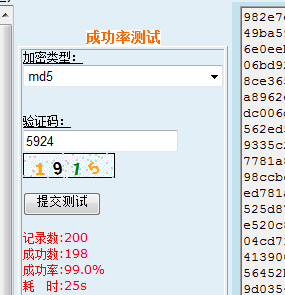

Ą┌Č■┤╬Ż║200éĆ(g©©)├▄┤a25├ļŲŲĮŌ═Ļ«ģŻ¼ĖŃČ©198éĆ(g©©)Ż¼│╔╣”┬╩99%

ė╬ébį┌£y(c©©)įćų«Ū░Ż¼šJ(r©©n)×ķ╦▓Ģr(sh©¬)ŲŲĮŌ│╔╣”┬╩æ¬(y©®ng)įōį┌50%ū¾ėęĄ─Ż¼┐éŲŲĮŌ│╔╣”┬╩æ¬(y©®ng)įōį┌95%ęį╔ŽŻ¼Ą½╩Ū┐╔─▄ąĶę¬ę╗Č©ų▄Ų┌ĪŻĄ½╩ŪĮY(ji©”)╣¹¤o(w©▓)ŪķĄ─Ę█╦ķ┴╦╬ęĄ─Ų┌═¹——400éĆ(g©©)├▄┤aį┌░ļĘųńŖĄ─ŲŲĮŌ│╔╣”┬╩Šė╚╗ĄĮ┴╦97.5%ŻĪ

║▄ČÓ╚╦šf(shu©Ł)MD5▓╗┐╔─µŻ¼╦∙ęį╩Ū▒ŻļU(xi©Żn)Ą─ĪŻĄ½╩Ū─Ńéā’@╚╗║÷┬į┴╦ę╗³c(di©Żn)……MD5Ą─ī”(du©¼)▒╚öĄ(sh©┤)ō■(j©┤)Äņ(k©┤)ŻĪ

┼eéĆ(g©©)└²ūėŻ║adminĮø(j©®ng)▀^(gu©░)32╬╗md5╠Ä└Ē║¾╩Ū21232f297a57a5a743894a0e4a801fc3Ż¼’@╚╗╩Ū║▄ķL(zh©Żng)Ą─ę╗┤«ūųĘ¹Ż¼Ą½╩Ūėą╚╦░č▀@śėĄ─öĄ(sh©┤)ō■(j©┤)ū÷ĄĮę╗éĆ(g©©)öĄ(sh©┤)ō■(j©┤)Äņ(k©┤)└’├µ……Ż¼▒╚╚ńŻ║

12345ĪĪ827ccb0eea8a706c4c34a16891f84e7b

abcdeĪĪab56b4d92b40713acc5af89985d4b786

!@#$%ĪĪ507250b947cc397023a9595001fcf167

……

«ö(d©Īng)▀@éĆ(g©©)öĄ(sh©┤)ō■(j©┤)Äņ(k©┤)ėąÄū╩«ā|ėøõøĄ─Ģr(sh©¬)║“Ż¼Š═┐╔ęį─ę└©Į^┤¾ČÓöĄ(sh©┤)╚╦Ą─├▄┤aŻĪ▀@Š═╩Ū×ķ╩▓├┤Ż¼╬ęšęĄĮĄ─▀@ą®├▄┤aį┌▀@ŲŲĮŌŽĄĮy(t©»ng)├µŪ░×ķ╩▓├┤╚ń┤╦┤Ó╚§ŻĪę╗ŠõįÆŻ║MD5Ą─╦ŃĘ©║┌┐═╗∙▒Š╩ŪĖŃ▓╗Č©Ą─Ż¼Ą½╩Ū▓╗┤·▒Ē▓╗─▄ų¬Ą└─ŃĄ─├▄┤aĪŻ▓╗ų¬Ą└─Ń┐┤├„░ū┴╦ø](m©”i)Ż┐

į┘║å(ji©Żn)å╬³c(di©Żn)Ż¼┼eéĆ(g©©)└²ūėŻ║MD5╠Ä└Ēų«║¾Ą─├▄┤a╩Ūę╗░čµiŻ¼š²│ŻŪķørŽ┬ų╗ėąę╗░čĶĆ│ū┐╔ęį┤“ķ_(k©Īi)ĪŻĄ½╩Ū╚ń╣¹ėąę╗éĆ(g©©)ķ_(k©Īi)µiĮ│ėąÄū╩«ā|░čĶĆ│ūŻ¼─Ū├┤▀@éĆ(g©©)ķ_(k©Īi)µiĮ│▓╗ė├蹊┐µiūėĄ─įO(sh©©)ėŗ(j©¼)įŁ└ĒŻ¼╦¹ę▓ėąśO┤¾Ą─ŽŻ═¹ė├╦¹╩ųųąĄ─ĶĆ│ūę╗░č░čĄ─ćLįćŻ¼ūŅĮK┤“ķ_(k©Īi)▀@░čµiŻĪ

š²╩Ūę“?y©żn)ķėą┴╦ė?j©¼)╦ŃÖC(j©®)Ż¼ėą┴╦Ė„ĘNūįäė(d©░ng)╗»Ą─│╠ą“Ż¼╝┤╩╣ėąÄū╩«ā|░čĶĆ│ūŻ¼ę▓┐╔ęįį┌śOČ╠Ą─Ģr(sh©¬)ķgā╚(n©©i)£y(c©©)įć═Ļ«ģŻ¼╦∙ęį……─Ńę╗Č©├„░ū┴╦ŻĪ

╚ń╣¹─·Žļ▀M(j©¼n)ę╗▓Į┴╦ĮŌMD5┼cŽÓĻP(gu©Īn)ĮŌ├▄╝╝ąg(sh©┤)Ż¼šł(q©½ng)ģó┐╝░┘Č╚░┘┐ŲŻ║

MD5Ż║http://baike.baidu.com/view/7636.htm

▓╩║ń▒ĒŻ║http://baike.baidu.com/view/2143893.htm

┐┤═Ļų«║¾Ż¼ŽÓą┼─·ī”(du©¼)├▄┤a░▓╚½ąįį┌šJ(r©©n)ūR(sh©¬)╔ŽĢ■(hu©¼)ėąśO┤¾Ą─╠ß╔²ĪŻ▀@ę▓╩Ūė╬ébĮ±╠ņū÷▀@éĆ(g©©)£y(c©©)įćĄ──┐Ą─——─▄ūī┤¾╝ęų¬Ą└Ż¼╬ęéāĄ─├▄┤aėąČÓ▓╗░▓╚½Ż¼ę▓ūī┤¾╝ęų¬Ą└Ż¼MD5╠Ä└Ēų«║¾Ą─├▄┤aę└╚╗▓╗─Ū├┤░▓╚½ĪŻ